-

这是一个遍历,但是很严重!

2013年07月27日 安全技术 热度1102 查看评论

咳咳,这次的事故的背景是我在用google搜资料,注意是事故背景而不是故事背景,之所以不能称之为故事背景,是因为结果很严重,也许会产生不可估量的后果。事故的背景同样是我在查资料(别问我为什么总是在查资料时有料爆出,其实这不是重点 = =!)。重点是这是一个遍历漏洞引起的血案!!!

这次遭遇不幸的是某省厅级教育网,为避免不必要的麻烦,截图做了部分处理。

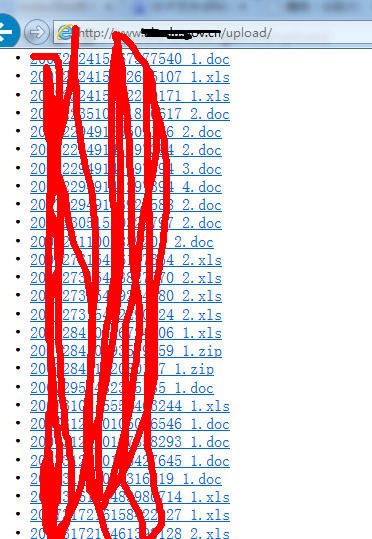

不知是何缘故,这么大的网站竟然允许访客遍历一级目录/upload,里面都是各种政策性文件,各种数据报表,各种培训文档、zf内部培训机密等等。

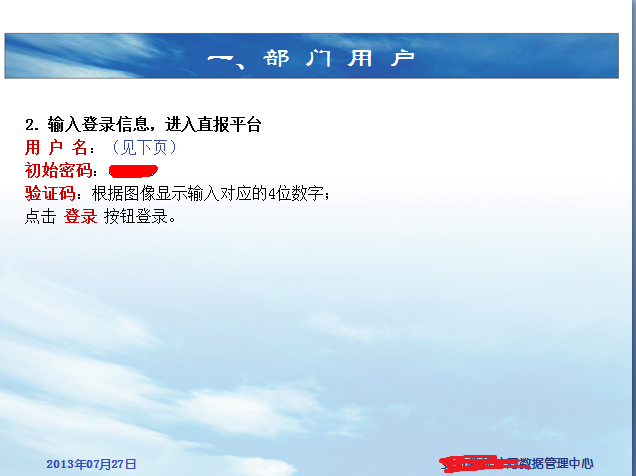

我会说这是我随便下载的一份ppt么?(尼玛真巧,还是07月27日的 ,估计管理员刚刚才上传,还热乎着)

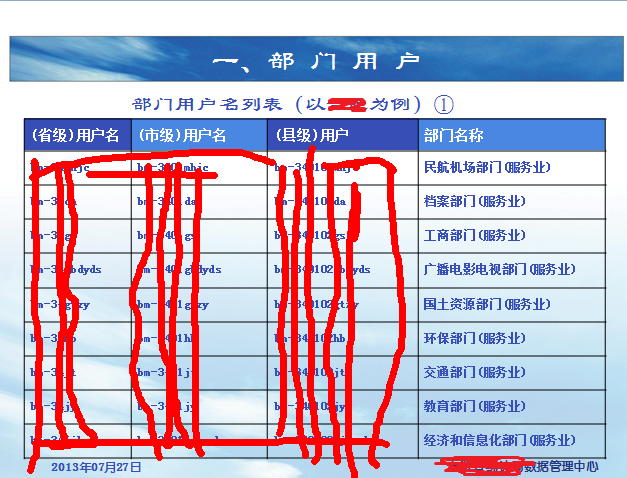

我会说这份ppt里有省级、市级、县级100多个行业zf管理部门的用户名密码么?平台的外网登录地址(试了一下没打开,不知道是不是报告cai才刚出来,平台端口还没开放,不过开放是迟早的事)

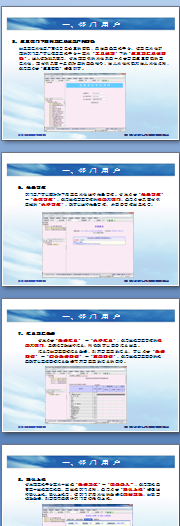

不愧是内部培训资料,一步一步手把手教怎么操作(汗~~)

以XX城市为例,民航机场部门、工商部门、档案部门……啥啥啥的,省级用户名,市级用户名,县级用户名,密码在上图哈 如此如此 反正我觉得里面机密挺大的 = =

ppt列表

也许管理员觉得这些文件不是啥机密吧,但我觉得信息具有价值相对性,同样一份文件,公司内部、政府内部可以是公开的,但对外界而言,就是内部机密。不管是出于什么样的目的,这样的漏洞还是不要存在的好,哪怕是禁止下载读取的。阿弥陀佛~~我只是随便下了一份做案例写篇小日志,用户啊、密码啊,什么的我什么都没看见 = = 罪过~罪过~~

影原创文章,转载请注明出处! 标签:数据泄漏

相关日志:

- 搜索

- 文章归档

-

- 2023年7月 (19)

- 2023年6月 (20)

- 2023年5月 (4)

- 2022年11月 (11)

- 2022年10月 (9)

- 2022年7月 (22)

- 2022年6月 (39)

- 2022年5月 (17)

- 2022年4月 (1)

- 2017年3月 (1)

- 2016年11月 (1)

- 2015年11月 (6)

- 2015年8月 (24)

- 2015年7月 (43)

- 2015年6月 (28)

- 2015年5月 (34)

- 2015年4月 (38)

- 2015年3月 (35)

- 2015年2月 (28)

- 2015年1月 (31)

- 2014年12月 (14)

- 2014年11月 (8)

- 2014年10月 (8)

- 2014年9月 (7)

- 2014年8月 (13)

- 2014年7月 (22)

- 2014年6月 (26)

- 2014年5月 (14)

- 2014年4月 (16)

- 2014年3月 (13)

- 2014年2月 (17)

- 2014年1月 (23)

- 2013年12月 (19)

- 2013年11月 (18)

- 2013年10月 (17)

- 2013年9月 (15)

- 2013年8月 (21)

- 2013年7月 (15)

- 2010年8月 (1)

- 最近发表

- 站点信息

-

- 文章总数:782

- 页面总数:2

- 分类总数:14

- 标签总数:522

- 评论总数:359

- 浏览总数:624719